Sadržaj:

- Autor John Day day@howwhatproduce.com.

- Public 2024-01-30 09:35.

- Zadnja promjena 2025-01-23 14:47.

Svrha ovog uputstva je pokazati vam kako se automatski i sigurno povezati s vašeg Raspberry Pi -a na udaljeni poslužitelj u oblaku (i obrnuto) radi izvođenja sigurnosnih kopija i ažuriranja itd. Da biste to učinili, koristite parove ključeva SSH koji otkloniti potrebu pamćenja lozinki i omogućiti vam sigurniju vezu.

(CAVEAT - Nemojte pokušavati ovo ako niste kompetentni u konfiguriranju dozvola za Linux, u protivnom ćete svoje sustave učiniti ranjivijima na napade hakera.)

Zahtjevi

1. Raspberry Pi s sučeljem naredbenog retka (CLI) kao što biste vidjeli na Puttyju.

2. Pristup udaljenom poslužitelju u oblaku hostiranom na primjer OVH ili DigitalOcean, s CLI -em.

3. Prijenosno računalo ili računalo sa sustavom Windows sa instaliranim Putty i PuttyGen.

Pretpostavke

1. Poznajete Linux naredbe

2. Udaljenom poslužitelju možete pristupiti uobičajenim ručnim procesima, npr. FTP.

3. Na vašem računalu sa sustavom Windows prethodno ste instalirali PuttyGen

Koraci

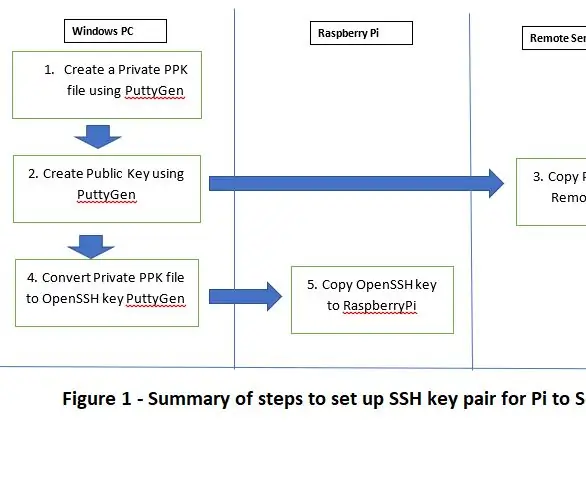

Ukratko, - vidi sliku 1

a) Na računalu sa sustavom Windows stvorite privatnu PPK datoteku pomoću programa PuttyGen

b) Na računalu sa sustavom Windows stvorite javnu PPK datoteku koristeći PuttyGen (to se automatski radi u koraku a)

b) Na računalu sa sustavom Windows kopirajte javni ključ s računala sa sustavom Windows na udaljeni poslužitelj u oblaku

d) Na računalu sa sustavom Windows pretvorite privatnu PPK datoteku u ključ OpenSSH pomoću programa PuttyGen

e) Kopirajte ključ OpenSSH s računala sa sustavom Windows na Raspberry Pi

f) Testirajte pristup i prijenos datoteka s Raspberry Pi na vaš udaljeni poslužitelj

Korak 1: A) Stvorite privatnu PPK datoteku, B) Izradite javni ključ i C) Kopirajte je na udaljeni poslužitelj

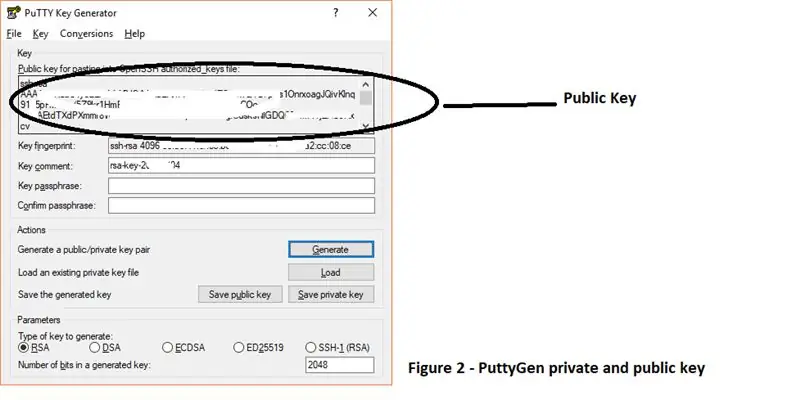

Da biste stvorili privatnu PPK datoteku, otvorite PuttyGen na svom Windows računalu. PuttyGenu možete pristupiti desnim klikom na ikonu kit na programskoj traci sustava Windows. Na izborniku PuttyGen odaberite ključ, a zatim generirajte par ključeva, odaberite opciju SSH2 -RSA ključ. Prilikom izrade privatnog ključa od vas će se tražiti da postavite zaporku, a ako postavite lozinku, od vas će se tražiti da to učinite tijekom budućih operacija. Spremite privatni ključ na sigurno mjesto na računalu sa sustavom Windows. Tada ćete u prozoru vidjeti javni ključ kao što je prikazano na slici 2.

Zatim prebacimo javni ključ na udaljeni poslužitelj u oblaku. Otvorite Putty sesiju na udaljenom poslužitelju u oblaku koristeći Putty. Recimo da ste se prijavili kao remoteuser1, a zatim učinite sljedeće na udaljenom CLI poslužitelju u oblaku

cd /home /remoteuser1 (ako već ne postoji) mkdir.ssh

nano.ssh/authorized_keys (Vidjet ćete prazan zaslon - zalijepite javni ključ prikazan na slici 2, a zatim spremite i zatvorite ovu datoteku)

chmod 0700.ssh

chmod 0600 /home/remoteuser1/.ssh/authorized_keys

Korak 2: D) Pretvorite privatnu PPK datoteku u ključ OpenSSH i E) Kopirajte je u Raspberry Pi

Za pretvaranje privatnog ključa u OpenSSH otvorite PuttyGen, a zatim otvorite privatni ključ koji ste ranije stvorili - idite na opciju Konverzije na izborniku, a zatim odaberite Izvezi ključ OpenSSH - provjerite ima li datoteka koju stvarate tip datoteke.key. Sigurno ga spremite na neko mjesto, a zatim otvorite sesiju kitanja da biste se prijavili na svoj Raspberry Pi. Kopirajte datoteku ključa u početni direktorij na Raspberry Pi korisničkog računa koji ste koristili za prijavu na Raspberry Pi. Recimo da se ključ zove pitobot.key, a zatim slijedite ove korake:

cd /home /pi

sudo mv pitobot.key/home/pi/

sudo chmod 600 pitobot.ključ

Sada ste spremni testirati je li vaša instalacija uspješna - opet se to radi iz Pi -a. Upamtite, remoteuser1 je račun na udaljenom poslužitelju u oblaku u čiji ste kućni imenik spremili javni ključ, a ipaddress je ipad adresa udaljenog poslužitelja u oblaku.

Prvo s Raspberry Pi -a, idemo se prijaviti na udaljeni cloud server koristeći Putty. Upišite sljedeće naredbe na Raspberry PI CLI. (Ako ste postavili zaporku kada ste stvarali privatni ključ, od vas će se to tražiti sada.)

sudo ssh -i /home/pi/pitobot.key remoteuser1@ipaddress

To će vas prijaviti u CLI udaljenog poslužitelja u oblaku u kućnom direktoriju remoteuser1. Upisom 'exit; vratit ćete se u CLI svoje Raspberry Pi.

Zatim pokušajte prenijeti datoteke s udaljenog poslužitelja u oblaku na Raspberry Pi. Upotrijebite sljedeće naredbe: (Opet, ako ste postavili zaporku kada ste stvarali privatni ključ, od vas će se to sada zatražiti.)

sudo scp -i /home/pi/pitobot.key remoteuser1@ipaddress: //var/www/html/*.*/home/pi/

Ovo će prenijeti sve datoteke iz mape/var/www/html/na udaljenom poslužitelju u mapu/home/pi/na vašem Raspberry Pi. (Dvotočka je vrlo važna) Naravno da možete promijeniti redoslijed naredbi i prenijeti datoteke s Pi na udaljeni poslužitelj.

Korak 3: Sigurnosna razmatranja

Iako pristup parom ključeva SSH poboljšava sigurnost, razmislite o sljedećem:

1. S omogućenim parovima ključeva SSH, trebali biste razmisliti o uklanjanju mogućnosti da se korisnici prijavljuju izravno na udaljeni poslužitelj (Svojim poslužiteljima možete pristupiti i pomoću parova ključeva Putty u sustavu Windows koristeći isti par ključeva, a mogli biste i onemogućiti prijavite se i na svoj Pi). Budite oprezni ako se odlučite za to i nemojte pristupiti velikom prasku. Da biste to učinili, morate onemogućiti nekoliko konfiguracija u konfiguracijskoj datoteci ssh. Budite vrlo oprezni pri ovome. Naredbe su

nano/etc/ssh/sshd_config

Unutar datoteke unesite sljedeće promjene

LozinkaAutentifikacija br

UsePAM br

Spremite, izađite, a zatim ponovno pokrenite SSH pomoću systemctl restart ssh (Ovo je za Debian. Možda je drugačije na različitim Linux distribucijama)

2) Čuvajte sve svoje ključeve u protivnom rizikujete kršenje podataka ili nedostatak pristupa vašim poslužiteljima. Preporučujem da ih držite u sigurnom trezoru kao što je bitwarden.com i ograničite im pristup putem svojih pravila o kontroli pristupa.

3) Korištenje zaporke poboljšava sigurnost, ali može otežati automatizaciju cron poslova itd. Odluka o korištenju ove i drugih značajki trebala bi se utvrditi procjenom rizika, na primjer, ako obrađujete osobne podatke, potrebne su vam veće / proporcionalne kontrole.

Preporučeni:

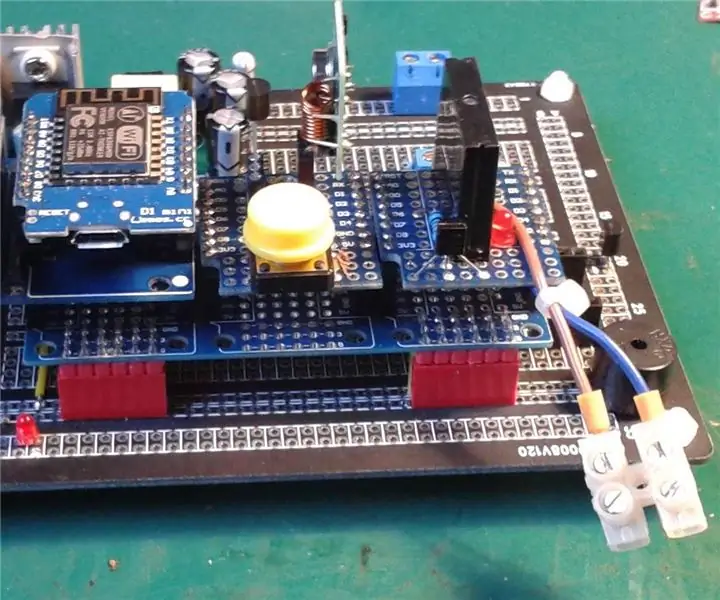

Postavljanje poslužitelja za automatsko ažuriranje ESP8266: 7 koraka

Postavljanje ESP8266 poslužitelja za automatsko ažuriranje: Mnogi ljudi sada koriste ESP8266 u mnogim oblicima (ESP-01S, Wemos D1, NodeMCU, Sonoff itd.) Za sustave kućne automatizacije. Ako napišete vlastiti kôd (kao i ja), ažuriranje svakog od njih zasebno čak i putem OTA (bežičnim putem) postaje pomalo dosadno.M

Kako zaobići sigurnost većine poslužitelja na strani poslužitelja: 3 koraka

Kako zaobići sigurnost većine poslužitelja na strani poslužitelja: Ovo je moje prvo uputstvo, pa me podnesite: Ok, reći ću vam kako zaobići blokatore weba koje sam vidio u školama. Sve što trebate je flash pogon i nekoliko preuzimanja softvera

Nadogradite svoj Apple MacBook: Sigurnosno kopiranje i očuvanje podataka .: 9 koraka (sa slikama)

Nadogradite svoj Apple MacBook: Sigurnosno kopiranje i očuvanje podataka. Moj Mac tvrdi disk postao je zaista debeo i pun, bilo je odvratno. Ovaj se problem događa mnogim ljudima koji su kupili originalne MacBook -ove. Osjećaju izrazito čvrsto stezanje malog tvrdog diska. Kupio sam svoj Macbook prije 2 godine i mogao je

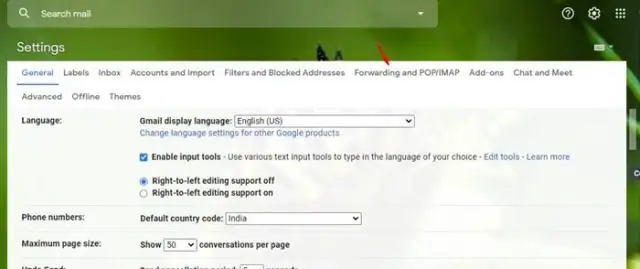

Mrežno sigurnosno kopiranje pomoću vašeg Gmail računa: 4 koraka

Sigurnosno kopiranje na mreži pomoću vašeg Gmail računa: http://www.softpedia.com/progDownload/GMail-Drive-shell-extension-Download-15944.htmlGMail pogon je mali program za operacijski sustav Windows koji vaš Gmail račun pretvara u? sigurnosna kopija ?. Svoj Gmail račun možete koristiti za spremanje datoteka koje

Jednostavno sigurnosno kopiranje datoteka za Windows!: 4 koraka

Jednostavno sigurnosno kopiranje datoteka za Windows!: Ovo je super jednostavan vodič o tome kako sigurnosno kopirati datoteke u sustavu Windows. Sve što trebate je flash pogon! To ću učiniti pomoću naredbenog retka. Svaki put kad priključite svoj flash pogon samo mu dajte trenutak i možete ga izvaditi, vaše će se datoteke tada izbrisati